Montag, 28. April 2008, 16:11

Blacklist-Rekord

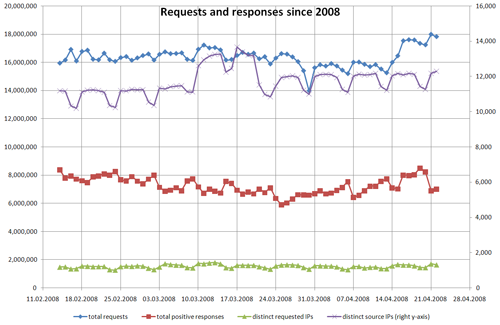

Das Institut für Internet-Sicherheit vermeldet für den 21.04. einen Rekord: Mehr als 18 Millionen Requests an die Blacklist gemessen. Zur Information: Die Messung wurde nur an deren Slave, den die Dr. Bülow & Masiak GmbH bereitstellt, durchgeführt, die Zahl ist in etwa mal 12 zu nehmen, um die Gesamtzahl an Requests zu erhalten.

In "bunt und in Farbe" sieht das in etwa so aus:

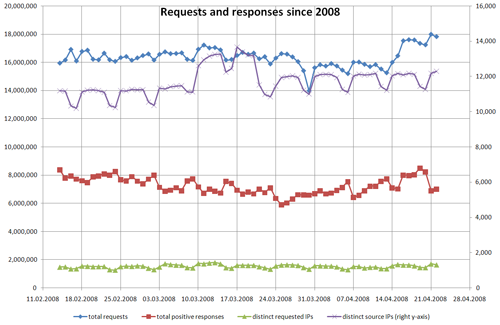

In "bunt und in Farbe" sieht das in etwa so aus:

Kommentare

Ansicht der Kommentare: Linear | Verschachtelt

Christoph

Wie stellt man da sicher, dass sich einige Programme nicht nur den 1. NS raussuchen und den dann ständig fragen?

Dann wäre ja dieser mehr belastet als alle anderen.

mutax

ja

> Wie stellt man da sicher, dass sich einige Programme nicht nur den 1. NS raussuchen und

> den dann ständig fragen?

Das kann man unterschiedlich lösen, im Fall der Blacklist funktioniert das übrigens auch via dns:

In der Konfiguration meines Mailservers schreibe ich

reject_rbl_client ix.dnsbl.manitu.net

also einen Zonennamen für die RBL.

Zu der Zone wird nun der zuständige Nameserver gesucht:

$ dig ns ix.dnsbl.manitu.net

[...]

;; ANSWER SECTION:

ix.dnsbl.manitu.net. 58 IN NS ix-dns16.dnsbl.manitu.net.

ix.dnsbl.manitu.net. 58 IN NS ix-dns19.dnsbl.manitu.net.

[...]

ix.dnsbl.manitu.net. 58 IN NS ix-dns17.dnsbl.manitu.net.

ix.dnsbl.manitu.net. 58 IN NS ix-dns13.dnsbl.manitu.net.

ix.dnsbl.manitu.net. 58 IN NS ix-dns12.dnsbl.manitu.net.

Das liefert also eine ganze Menge Nameserver. Bei jeder Anfrage ändert sich die Verteilung

der Nameserver nach Round Robin. Das ist eine Funktion des DNS-Servers.

Mein Client pickt sich den ersten raus, ist der nicht erreichbar den zweiten usw.

Ausserdem kann man bei DNS sehr einfach Loadbalancing machen, indem man z.B. auf einem

Router oder einer Firewall alle eingehenden Verbindungen für die IP des DNS-Servers und port 53

auf einen Cluster von mehreren Servern verteilt. DNS ist ein Statusloses Protokoll, dass dank UDP

sehr leicht auf diese Weise verteilt werden kann.

Loadbalancing auf Mailsververn (SMTP) klappt übrigens fast genauso einfach, bei Webservern

geht es im Prinzip auch, wenn sie nur statische Seiten ausliefern und keine Sessions bilden.

Hat ein Nameserver für einen Namen mehrere IPs hinterlegt (also mehrere A-Records) liefert er auch

bei jeder Anfrage einen anderen als ersten zurück.

$ dig www.google.de

Das liefert

;; ANSWER SECTION:

www.google.de. 73032 IN CNAME www.google.com.

www.google.com. 84717 IN CNAME www.l.google.com.

www.l.google.com. 242 IN A 209.85.135.147

www.l.google.com. 242 IN A 209.85.135.104

www.l.google.com. 242 IN A 209.85.135.103

www.l.google.com. 242 IN A 209.85.135.99

oder auch

;; ANSWER SECTION:

www.google.de. 73033 IN CNAME www.google.com.

www.google.com. 84718 IN CNAME www.l.google.com.

www.l.google.com. 243 IN A 209.85.135.147

www.l.google.com. 243 IN A 209.85.135.104

www.l.google.com. 243 IN A 209.85.135.103

www.l.google.com. 243 IN A 209.85.135.99

oder dergleichen.

Schliesslich kann man noch fiese Sachen mit Anycast oder bgp machen, aber das sprengt dann den Rahmen

mutax

;; ANSWER SECTION:

www.google.de. 22412 IN CNAME www.google.com.

www.google.com. 84397 IN CNAME www.l.google.com.

www.l.google.com. 22 IN A 209.85.135.99

www.l.google.com. 22 IN A 209.85.135.103

www.l.google.com. 22 IN A 209.85.135.104

www.l.google.com. 22 IN A 209.85.135.147

so - das sieht anders aus - sorry

Marcel

Die Frage könnte aber anders gemeint sein, und dann kann man es nicht verhindern. Wenn sich also ein störrischer Client nicht der DNS-Zone bedient, sondern einen Slave manuell herauspickt, ist das blöd. Dann fragt er beispielsweise immer ix-dns16.dnsbl.manitu.de und der hat dann eine größere Last zu tragen.

Gut, DNS ist ja nun kein wirklich kostenintensives Protokoll und die "erhöhte" Last wirkt sich nicht wirklich aus. Dazu müsste es schon sehr viele fehlerhafte Clients geben, die wissentlich nur den einen Slave abfragen; erst dann kriegt man den DNS-Server in die Knie. (Aber nicht den gesamten Cluster, da die anderen ja auch noch andere Clients bedienen können)

mutax

Danke

> Dann fragt er beispielsweise immer ix-dns16.dnsbl.manitu.de

Naja, dann kann man wie angedeutet echtes loadbalancing auf nem router davor machen.

Grummel - in aktuellen Linux-Kerneln kann man bei DNAT leider nur noch ein Ziel angeben,

$ iptables -t nat -I PREROUTING 1 -p udp --dport 53 -j DNAT --to-destination 10.1.1.1 --to-destination 212.19.48.14

iptables v1.4.0: Multiple --to-destination not supported

Sooo einfach gehts also nicht mehr

" Later Kernels (>= 2.6.11-rc1) don’t have the ability to NAT to multiple ranges anymore."

Aber wenn die dns in einem gemeinsamen Netz sind gehts

iptables -t nat -I PREROUTING 1 -p udp --dport 53 -j DNAT --to-destination 10.1.1.1-10.1.1.10

Aber auch offenbar nur eingeschränkt. Ich hab das eben testen wollen, und irgendwie pickt sich der kernel dann eine IP aus dem range und versucht immer dieselbe, auch wenn sie im netz nicht vergeben ist und die arp-requests ins leere laufen. Also round robin iss da irgendwie nicht. Ich glaub ich muss mir mal die Quellen reinziehn. Ärgerlich das!

naja - gibt ja noch andere OSs und ipfadm's

Elektronik

aber das Zeigt, um so besser die Blacklist um so schwerer haben es hoffentlich die Spammer. Oder sehe ich das falsch?

Euer Elektroniker

Hollii